SRT Appguard schützt vor Datenklau bei Smartphones und Tablets

Software um Smartphones zu schützen, gibt es schon in vielfacher Ausprägung. Ein Teil davon bewahrt die mobilen Minirechner nicht nur vor Malware, sondern kann auch in bestimmtem Umfang den ungewollten Datenabfluss verhindern. Außerdem gibt es Möglichkeiten, Schnüffel-Apps als solche zu erkennen – etwa mit der App Clueful von Bitdefender, dem App Permissions Comparison Widget von Symantec oder der App APEFS der Universität Siegen. Die Informatiker der Universität des Saarlandes glauben mit ihrem Ansatz, den sie auf der CeBIT vom 5. bis 9. März am saarländischen Forschungsstand (Halle 9, Stand F34) vorstellen, dennoch etwas Besonderes geschaffen zu haben.

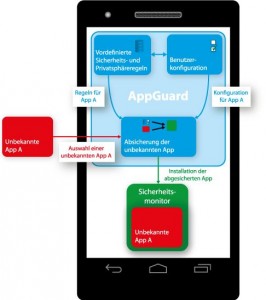

Der von ihnen entwickelten Software SRT Appguard dabei müssen die verdächtigen Programme weder vorab bekannt sein, noch greift sie in das Betriebssystem des Smartphones ein – was ja bei manchen ohnehin nicht ganz so einfach möglich ist. Die Saarbrücker Informatiker machen sich die Tatsache zunutze, dass in Java geschriebene Android-Apps in einer virtuellen Maschine laufen. Im Gegensatz zu anderen Betriebssystemen ist der Speicher dieser virtuellen Maschine auf Android für die ausgeführte App frei zugreifbar.

Hier setzt SRT Appguard an: Bevor eine App startet, durchsucht er den Speicher der virtuellen Maschine nach sicherheitskritischen Funktionen, die von den Saarbrücker Experten definiert wurden. Diese leitet er in der virtuellen Maschine auf den Sicherheitsmonitor um. Der überwacht dann suspekte Funktionsaufrufe und kann sie sogar blocken.

Detailliert beschrieben haben die SRT Appguard-Entwickler Michael Backes, Sebastian Gerling, Christian Hammer, Matteo Maffei und Philipp von Styp-Rekowsky das Verfahren in ihrem Papier: The Android Monitor – Real-time policy enforcement for third-party applications (PDF)

Leiter des Projektes war Informatik-Professor Michael Backes von der Universität des Saarlandes, zugleich wissenschaftlicher Direktor des Center für IT-Security, Privacy and Accountability (CISPA). Diese ist eines der drei vom Bundesministerium für Bildung und Forschung geförderten Kompetenzzentren für IT-Sicherheit. Dessen Aufgabe ist es Methoden und Expertise zu entwickeln, um verlässlich sichere Computersysteme und deren Robustheit gegen neuartige Angriffe zu ermöglichen. Darüber hinaus erarbeitet es Konzepte für den Schutz persönlicher Daten, die sowohl die Privatsphäre wahren, als auch eine freie, verantwortliche Interaktion zwischen Anwender und System gewährleisten.

Ein Ergebnis dieser Arbeit war das im Januar 2011 vorgestellte Firefox-Plug-in X-Pire. Dieses verschlüsselt Inhalte beim Hochladen ins Internet. Über ein einfaches Menü lässt sich festlegen, wie lang darauf zugegriffen werden kann. Ruft jemand die Datei auf, fordert der Rechner einen Schlüsselcode an, der auf mehreren Servern abgelegt ist. Die Abfrage läuft vom Anwender unbemerkt im Hintergrund. Sobald das vorab festgelegte Ablaufdatum erreicht ist, löscht der Sicherheitsserver den Schlüssel. So lässt sich die Datei nicht mehr betrachten.

Tipp: Sind Sie ein CeBIT-Kenner? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de