Symantec gelingt Schlag gegen das Botnet ZeroAccess

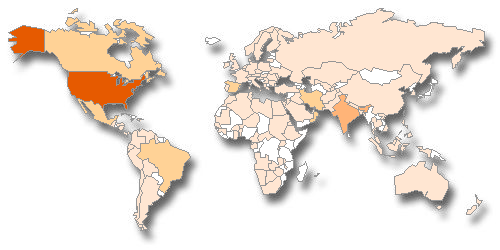

Symantec konnte über eine Schwachstelle die Kontrolle über rund 500.000 der mehr als 1,9 Millionen infizierten Computer des Botnets ZeroAccess übernehmen. Es wird in erster Linie für Klick-Betrug und die Gewinnung von Bitcoins verwendet.

ZeroAccess basiert auf einer Peer-to-Peer-Architektur. Im Gegensatz zu anderen Botnetzen, die über zentrale Befehlsserver gesteuert werden, ist es dadurch widerstandsfähiger: Jeder infizierte Rechner kann Dateien, Befehle und Informationen an andere Computer im Botnetz weiterleiten. Es genügt also nicht, eine zentrale Stelle auszuschalten.

Einem Bericht von Computerworld zufolge, fand Symantec Anfang des Jahres eine Möglichkeit, ZeroAccess-Bots mittels eines bekannten Fehlers im Peer-to-Peer-Mechanismus herauszulösen. Im Juni hätten die Hintermänner jedoch begonnen, eine neue Version ihrer Malware zu verteilen, mit der die Lücke geschlossen wird. Das habe Symantec Mitte Juli dazu veranlasst, die Kontrolle über noch nicht aktualisierte Bot-Rechner zu übernehmen.

Wie Vikram Thakur, Principal Security Response Manager bei Symantec, erklärt, können die übernommenen Bots nun nur noch mit Servern von Symantec kommunizieren. “Wir glauben nicht, dass die Botmaster noch eine Möglichkeit haben, die Kontrolle über die Bots zurückzuerhalten”, zitiert Computerworld den Symantec-Experten. Die ganze Aktion habe nur wenige Tage gedauert. Man arbeite nun mit anderen Firmen und Organisationen gemeinsam daran, die infizierten Computer zu ermitteln und zu bereinigen.

Symantec hat ISPs außerdem Traffic-Signaturen zur Verfügung gestellt, damit sie die verbliebenen ZeroAccess-Bots in ihren Netzen aufspüren und Maßnahmen gegen sie einleiten können. Weitere Details zu ZeroAccess will Symantec auf der Virus-Bulletin-Konferenz, die vom 2. bis 4. Oktober in Berlin stattfindet, bekannt geben.

[mit Material von Stefan Beiersmann, ZDNet.de]

Tipp: Wie sicher sind Sie bei der Sicherheit? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de