Heartbleed: Viele Websites verwenden immer noch kompromittierte private Schlüssel

Viele Betreiber von Websites haben nach Bekanntwerden des Heartbleed-Bugs in OpenSSL offenbar zwar neue Zertifikate installiert, jedoch die genutzten und womöglich auch kompromittierten privaten Schlüssel nicht ausgetauscht. Laut einer Studie von Netcraft betrifft dieser Fehler mindestens 30.000 Zertifikate.

Heartbleed erlaubt einem Angreifer den Zugriff auf den flüchtigen Speicher eines OpenSSL-basierenden Webservers. Mit den Daten im Speicher können möglicherweise Informationen abgegriffen werden. Zudem ist es sogar möglich, sich gegenüber Dritten als Originalserver zu authentifizieren, nachdem man so dessen privaten Schlüssel gelangt hat. Neben dem eigentlichen Fehler mussten Websitebetreiber also auch alte Zertifikate durch neue ersetzen.

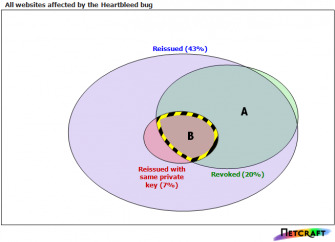

Den Daten von Netcraft zufolge haben mittlerweile 43 Prozent aller betroffenen Websites neue Zertifikate installiert. Jedoch nutzen 7 Prozent immer noch denselben privaten Schlüssel. Nur 14 Prozent der in der Studie überprüften Websites haben ihre Zertifikate demnach mitsamt neuen Schlüsseln ausgestellt und somit alle Schritte durchgeführt, die notwendig sind, um einem Angriff vorzubeugen.

“Durch die Wiederverwendung des privaten Schlüssels drohen einer vom Heartbleed-Bug betroffenen Website dieselben Risiken wie denen, die ihre Zertifikate noch nicht ersetzt haben”, heißt es in der Studie. Der Schlüssel eines zuvor kompromittierten Zertifikats könne auch dann noch benutzt werden, wenn es für ungültig erklärt worden sei.

57 Prozent aller betroffen Sites hätten auch nach nunmehr rund einem Monat keinerlei Schritte unternommen. “Sie haben weder ihre alten Zertifikate zurückgezogen, noch neue ausgestellt”, so Netcraft weiter. Das Unternehmen verweist außerdem darauf, dass 21 Prozent zwar neue Zertifikate mit neuen privaten Schüssel installiert hätten, jedoch ohne die alten Zertifikate für ungültig zu erklären.

Um diese Art von Fehlern zu vermeiden fordert Netcraft, dass die für die Vergabe von Zertifikaten zuständigen Certificate Authorities die Private Keys von zurückgezogenen Zertifikaten auf eine schwarze Liste setzen. Damit sei es möglich, automatische Kontrollen durchzuführen und neue Anfragen mit den zu kompromittierten privaten Schlüsseln gehörenden öffentlichen Schlüsseln zurückzuweisen.

[mit Material von Stefan Beiersmann, ZDNet.de]

Tipp: Wie sicher sind Sie bei der Sicherheit? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de