XcodeGhost: Zahlreiche iOS-Apps mit Schadsoftware infiziert

Die Malware startet ihren Verbreitungsweg mit einer modifizierten Variante von Apples Entwicklungsumgebung Xcode. Damit erstellte iOS-Apps werden verseucht und gelangen schließlich in Apples offiziellen App Store. Betroffen sind auch weltweit eingesetzte Programme wie Tencents Messenger WeChat sowie der Visitenkarten-Scanner CamCard.

Der Schadsoftware XcodeGhost ist es auf clevere Weise gelungen, die Prüfungsprozeduren von Apples offiziellem App Store zu überlisten und sich in dort bereitgestellte iOS-Apps einzuschleusen. 39 mit der Malware infizierte Anwendungen für iPhones und iPads konnte der US-Sicherheitsanbieter Palo Alto Networks mittlerweile identifizieren, es könnten jedoch noch sehr viel mehr sein. Apple hat den Angriff auf den App Store inzwischen bestätigt und verseuchte Apps entfernt. Wie Anwender ihre iOS-Geräte überprüfen können, ob sie von der Schadsoftware betroffen sind, hat es nicht mitgeteilt.

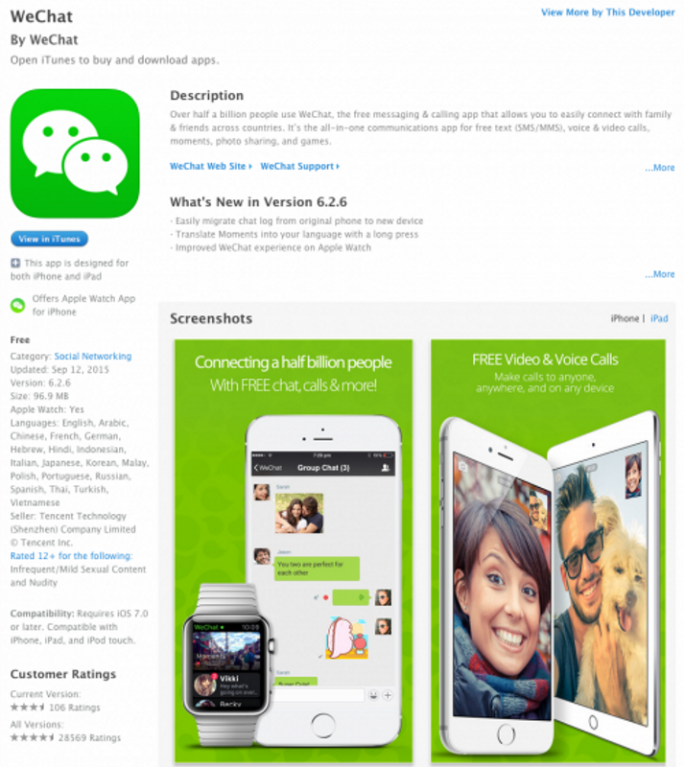

Während zunächst vorwiegend chinesische Apps und somit Anwender in China betroffen schienen, stellten sich mittlerweile auch eine Reihe von Anwendungen in anderen Ländern als kompromittiert heraus. Zu ihnen zählten etwa der von Tencent entwickelte Messenger WeChat, der weltweit mehr als 500 Millionen Nutzer hat. Die App wurde vom Anbieter inzwischen aber auf die von Schadsoftware befreite Version 6.2.6 aktualisiert. XcodeGhost infizierte mit CamCard zudem den populärsten Visitenkarten-Scanner in den USA und vielen anderen Ländern. In China platzierte sich die Malware in der App von Didi Kuaidi, dem erfolgreichen Rivalen des Fahrdienstvermittlers Uber.

Nach einer ersten Analyse schien XcodeGhost ziemlich harmlos zu sein und lediglich Informationen über die Geräte zu sammeln, um diese zu Kommando- und Kontrollservern hochzuladen. Wie Sicherheitsforscher Claud Xiao gegenüber Forbes sagte, kann die Malware jedoch “vom Angreifer aus der Ferne kontrolliert werden, um sie für Phishing-Angriffe zu nutzen oder lokale Schwachstellen in Betriebssystem oder Apps zu nutzen”. XcodeGhost könnte so als Einstiegspunkt für weitere Ausnutzung dienen, was es potenziell bedrohlicher mache.

Chinesische iOS-Entwickler hatten vor einigen Tagen erstmals auf dem Mikroblogging-Dienst Sina Weibo von der neuartigen Schadsoftware berichtet. Mitarbeiter von Alibaba analysierten sie daraufhin und verliehen ihr die Bezeichnung XcodeGhost. Sicherheitsforscher von Palo Alto Networks sahen sie sich schließlich genauer an, um ihre Verbreitung sowie die dafür genutzten Techniken herauszufinden.

Der Verbreitungsweg von XcodeGhost startet nach ihren Erkenntnissen als erste bekannte Compiler-Malware in OS X. Demnach ist die Schadsoftware in einer modifizierten Version von Apples Entwicklungsumgebung Xcode enthalten, die bei einem Filesharing-Dienst des chinesischen Internetkonzerns Baidu bereitgehalten wurde. Nutzten Entwickler diese Version, wurden auch damit geschaffene iOS-Apps mit XcodeGhost verseucht.

Palo Alto Networks erklärt dazu, dass der Standard-Xcode-Installer nahezu 3 GByte groß ist und der Download von Apples Servern in China und anderen Regionen manchmal sehr langsam sein kann. Deshalb neigten dortige Softwareentwickler dazu, das Paket von anderen Quellen zu beziehen oder Kopien von Kollegen zu nutzen. Download-Links für Xcode fänden sich oft in einschlägigen Entwicklerforen – so konnte die mit Schadcode erweiterte Version offenbar leicht in Umlauf gebracht werden.

Die Sicherheitsforscher verweisen darauf, dass nicht zum ersten Mal bösartige iOS-Apps in den offiziellen App Store des Konzerns aus Cupertino gelangt sind. Sie haben eine vollständige Liste der von ihnen und anderen identifizierten 39 verseuchten iOS-Apps zusammengestellt. Das niederländische Sicherheitsunternehmen Fox-IT trug ergänzend eine weitere Liste mit ebenfalls infizierten iOS-Apps bei.

[mit Material von Bernd Kling, ZDNet.de]

Tipp: Kennen Sie die Geschichte der Computerviren? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de