Malware oder Goodware? Wifatch gibt Experten Rätsel auf

Symantec hat die bereits 2014 erstmals aufgetauchte Software Linux.Wifatch genauer unter die Lupe genommen. Klar ist, dass sie sich heimlich auf DSL-Routern und anderen netzwerkfähigen Geräten einschleust. Unklar ist, warum sie deren Schutz verbessert und ob nicht doch böse Absichten dahinterstecken.

Die Software Linux.Wifatch zeigt ein ausgesprochen ungewöhnliches Verhalten: Zwar schleicht sie sich wie Malware auf Geräten ein, aber anstatt deren Nutzer auszuspähen oder sie zum Beispiel in Botnetze einzubinden, weist sie deren Besitzer auf Sicherheitsprobleme hin und behebt manche in Eigenregie.

Über Linux.Wifatch wurde 2014 erstmals von einem unabhängigen Sicherheitsexperten berichtet. Er hatte die Software auf dem Router seines Heimnetzes entdeckt. In diesem Jahr hat Symantec die ungewöhnliche Software in den vom Unternehmen aufgestellten Honeypots vermehrt bemerkt. Sie wurde daraufhin vom Symantec-Mitarbeiter Mario Ballano genauer untersucht. Aber auch er konnte das Rätsel bislang nicht vollständig lösen.

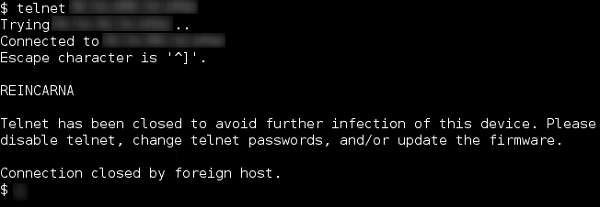

Im Zuge seiner Untersuchungen hat Ballano festgestellt, dass Wifatch bei handelsüblichen Heimroutern und anderer netzwerkfähige Hardware infiziert. Allerdings wurden bei den Geräten dann zunächst vorhandene Sicherheitslücken geschlossen und teilweise sogar bereits gefundene Malware- entfernt. Wifatch versucht zudem weitere Zugriffe zu verhindern, indem es den Telnet Daemon abstellt. Außerdem erhält der Eigentümer des Geräts eine Nachricht, mit der er aufgefordert wird Aufforderung, das Password zu ändern und ein Firmware-Update durchzuführen.

Schließlich kann Wifatch einige Geräte so umkonfigurieren, dass sie jede Woche automatisch neu gestartet werden, wodurch vorhandene Malware entfernt und das Gerät gesäubert wird. Das ist womöglich eine Maßnahme, um Geräte, die die Software nicht selbst desinfizieren kann, von Schadsoftware zu befreien. Und schließlich fordert der Autor von Wifatch Mitarbeiter von NSA und CIA in dem unverschleierten und leicht analysierbarem Code auf, dem Beispiel von Edward Snowden zu folgen.

An einen Robin Hood des Internets, einen Batman der DSL-Router oder einen Phantomias des Internets der Dinge will Ballano aber dennoch nicht so recht glauben. Seine Zweifel begründet er mit der Vielzahl von Hintertüren in Wifatch, die seiner Auffassung zufolge benutzt werden könnten, um Angriffe zu starten. Dass diese verschlüsselt sind und so nur dem Wifatch-Entwickler zur Verfügung stehen, macht die Sache nicht wesentlich besser.

Der Code für Wifatch ist in Perl geschrieben. Die Software bringt für mehrere Architekturen, darunter ARM- und MIPS-Prozessoren einen eigenen statischen Perl-Interpreter mit. Verdächtig macht sich Wifatch zum Beispiel dadurch, dass es sich mit einem Peer-to-Peer-Netzwerk verbindet, dass dafür bekannt ist, gefährliche Software zu verteilen.

Verwendet wurden die gefährlichen Möglichkeiten von Wifatch bisher nicht. Ob es das Ziel ist, konkurrierende Hacker zu stören, möglicherweise ein Netzwerk aufzubauen um bestimmte, etwa politisch motivierte Angriffe durchführen zu können, oder schlicht und einfach, um einmal selbst kriminell aktiv zu werden, ist völlig unklar.

In Deutschland scheint die Software bisher übrigens kaum aktiv zu sein. Symantec hat sie überwiegend in China, Brasilien, Mexiko und Indien bemerkt. In Europa war sie bislang nur in Italien und Polen aktiv. Als Gegenmaßnahme empfiehlt Symantec in jedem Fall das Zurücksetzen des Geräts auf Standardeinstellungen und Firmware-Aktualisierungen. Denn nach Ansicht des Unternehmens gehört keine Software auf ein Gerät, die der Nutzer dort nicht ausdrücklich haben will.