Office 2016 bekommt Funktion zur Abwehr von Makro-Malware

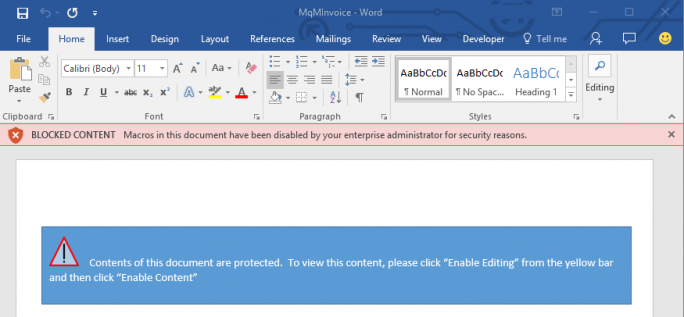

Dazu lassen sich in den Gruppenrichtlinien Regeln festlegen, um Makros je nach Kontext zu sperren und die von Malware oft geforderte Aktivierung durch Anwender zu verhindern. Nutzer sehen dann einen Warnhinweis und können die “Geschützte Ansicht” nicht verlassen.

Microsoft hat Office 2016 um eine Funktion ergänzt, die Infektionen durch Malware verhindern soll, die wie in jügster Zeit wieder verstärkt zu beobachten, Word-Dokumente mit Makros als Einfallstor nutzt. Mit der Neuerung können Administratoren Regeln festlegen, mit denen Makros je nach aktuellem Szenario blockiert werden. Zudem lässt sich so die Aktivierung von Makros durch Anwender in vorher definierten Risikosituationen unterbinden. Als solch ein riskantes Szenario läst sich etwa der Download von Dokumenten aus dem Internet festlegen.

Makros lassen sich in den Gruppenrichtlininen von Office 2016 für Dokumente aus Cloud-Diensten wie Microsoft OneDrive, Google Drive und Dropbox sperren. Bei Outlook und Exchange können Administratoren zudem Makros in angehängten Dokumenten blockieren, wenn die von externen Adressen stammen. Außerdem haben Administratoren die Möglichlkeit, Makros für Dokumente aus öffentlichen Quellen wie Filesharing-Websites zu unterbinden.

Bei aktiver Makrosperre können Office-Nutzer die Sandbox “Geschützte Ansicht” beim Öffnen eines Word-Dokuments in Outlook nicht verlassen. In diesem Modus sind Makros standardmäßig deaktiviert. Versucht ein Anwender, den Anweisungen eines Angreifers zu folgen und den Sandbox-Modus zu verlassen, sieht er einen roten Warnhinweis oberhalb des Dokuments. Der erklärt, dass der Administrator Makros in diesem Dokument aus Sicherheitsgründen deaktiviert hat. Zudem wird der Nutzer daran gehindert, die “Geschütze Ansicht” zu verlassen.

Falls die Richtlinien Makros in Szenarien verhindern, in denen sie genutzt werden sollen, können sich Mitarbeiter mit dem Administrator absprechen, um alternative Workflows zu finden, erklärt Microsoft.

Mit der Neuerung reagiert Mikrosoft auf die seit knapp zwei Jahren wieder stark zunehmend Zahl makrobasierter Malware. Sie ist weitaus ausgefeilter und schädlicher, als ihre Vorgänger in den Neunziger Jahren. Die breite Öffentlichkeit wurde auf das Problem Insbesondere durch die Malware-Variante Locky aufmerksam, die auch in deutschland zahlreiche Nutzer in Firmen und Behörden erfolgreich angegriffen hat.

Zwar sind Makros in Word, Excel und PowerPoint standardmäßig deaktiviert, doch über Social-Engineering-Techniken gelingt es Malware-Autoren häufig, ihre Opfer dazu zu bringen, sie zu aktivieren. So nutzte etwa der Banking-Trojaner Dridex ab 2014 diesen Weg und seine kürzlich verstärkt aufgetretenen Varianten verleiteten Nutzer mit Dokuementen zu vermeintlichen Steuerrückzahlungen und überfälligen Rechnungen dazu, infizierte Word-Dokumente zu öffnen.

[mit Material von Björn Greif, ZDNet.de]

Tipp: Kennen Sie die Geschichte der Computerviren? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de